摘要

这篇文章主要介绍的是入侵检测系统(ids)和入侵防御系统(ips),而这两者均是保护我们网络安全的重要机制。在过去的几年里,网络攻击所带来的安全威胁严重程度已经上升了很多倍,几乎每个月都会发生数起严重的数据泄露事件。基于网络的ids/ips并不是一种新出现的技术,但是考虑到网络攻击技术的最新发展趋势,ids和ips的实现方式仍然是我们需要理解和考虑的内容。

因此,在这篇文章中,我们将从高层设计角度触发,跟大家讨论一下如何在不同的it环境中更加有效地部署ids和ips。本文包含以下几个话题内容:

1. 什么是基于网络的ids和ips

2. 什么是基于主机的ids和ips

3. 企业环境下的ids/ips设计

4. 基于设备的ids/ips

5. 基于路由器的ids/ips

6. 基于防火墙的ids/ips

7. 基于云环境下的ids/ips实现

8. 针对智能物联网设备的ids/ips设计

9. 使用机器学习算法实现入侵检测

什么是基于网络的ids和ips?

入侵检测系统(ids)是一种通过实时监控网络流量来定位和识别恶意流量的软件。在网络系统中,ids所处的位置是一个非常关键的设计因素,ids一般会部署在防火墙之后,但我们还应该在充分了解网络数据刘和整体网络架构之后再去考虑ids的部署位置。除此之外,为了进一步提升网络的整体安全性,我们还建议可以部署多个ids。常用的入侵检测方法如下:

a. 使用签名:厂商可以提供2000多种签名,ids可以使用这些签名对网络流量进行模式匹配。当一个新的数据包进入我们的网络之后,它可以根据数据库中的签名数据来分析其相似度,如果检测到了匹配发生,则会发出警报。

b. 搜索异常:即为用户的使用操作设定一条基准线。比如说,如果三十个人同时打开了一个连接(考虑连接数x5),那么如果一个非正常的请求同时建立了30×5=150条连接,则会发出警报。

c. 协议异常:即检测基于协议的异常信息。例如系统所使用的协议为http,但系统检测到了某些请求使用了其他协议或者未知命令时,系统则会认为其违反了常规协议,接下来便会发出警报。

当攻击发生时,入侵检测系统只能发出警报,它并不能防止攻击的发生。而入侵防御系统(ips)却能有效地组织攻击行为的发生,因为所有的网络流量在达到目标服务器之前,都需要流经ips。所以在没有得到允许的情况下,恶意软件是无法触及服务器的。

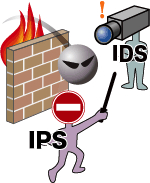

企业环境下的ids设计架构如下图所示:

设计考虑因素

a. ids一般部署在防火墙之后。

b. 在上面的设计图中,location 1部署的ids用于保护web服务器。

c. location 2部署的ids用于保护余下的网络组件免受恶意软件的危害。

d. 这是一个基于网络的ids,而并非基于主机的ids,因此它无法检测到网络中两台主机之间所生成的恶意软件。

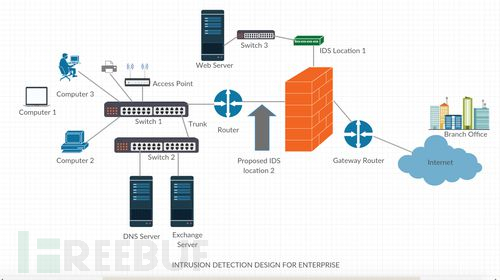

企业环境下的ips设计架构如下图所示:

基于主机的ids/ips

基于主机的ids只能够监控一个系统,它运行在你需要保护的主机之中,它能够读取主机的日志并寻找异常。但需要注意的是,当攻击发生之后,基于主机的ids才能够检测到异常。基于网络的ips能够检测到网段中的数据包,如果基于网络的ips设计得当的话,它也许能够代替基于主机的ips。基于主机的ids其另一个缺点就是,网络中的每一台主机都需要部署一个基于主机的ids系统。你可以设想一下,如果你的环境中有5000台主机,这样一来你的部署成本就会非常高了。

基于设备的ids/ips

你可以在一台物理服务器或虚拟服务器中安装ids,但你需要开启两个接口来处理流入和流出的网络流量。除此之外,你还可以在ubuntu服务器(虚拟机)上安装类似snort的ids软件。

基于路由器的ids/ips

在一个网络中,几乎所有的流量都要经过路由器。路由器作为一个网络系统的网关,它是系统内主机与外部网络交互的桥梁。因此在网络安全设计架构中,路由器也是ids和ips系统可以考虑部署的地方。目前有很多可以整合进路由器的第三方软件,而它们可以构成网络系统抵御外部威胁的最前线。

基于防火墙的ids/ips

防火墙与ids之间的区别在于,防火墙看起来可以防止外部威胁进入我们的网络,但它并不能监控网络内部所发生的攻击行为。很多厂商会在防火墙中整合ips和ids,这样就可以给防火墙又添加了一层保护功能。

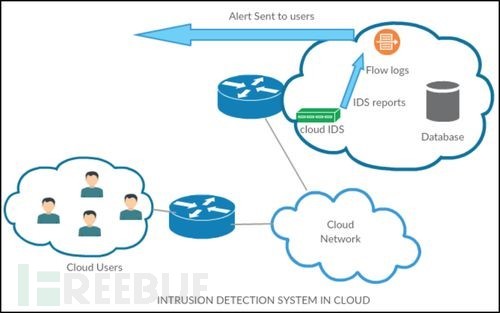

基于云环境下的ids/ips实现

对于那些将自己的文件和应用托管在云端的用户来说,云服务提供商是否部署了ids也许会成为客户考虑的其中一个因素。除此之外,用户还可以部署snort ids(社区版)来监控和感知威胁。

云环境下的ids架构如下图所示:

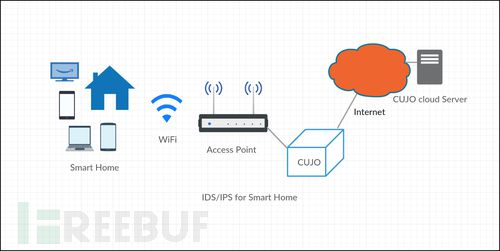

针对智能物联网设备的ids/ips设计

随着越来越多的用户开始使用物联网设备或智能家居设备,因此我们还要考虑如何防止iot设备遭受外部恶意软件的攻击。由于考虑到设备功能和容量大小会不同,因此我们也许要根据设备的性能来设计自定义的ids。

智能家居环境下的isd/ips部署架构如下图所示:

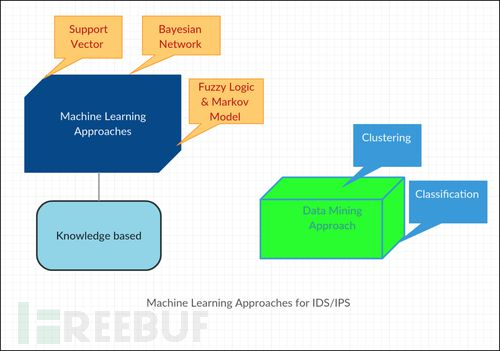

使用机器学习算法实现入侵检测

现在有很多机器学习算法能够检测异常并生成警告。机器学习算法可以对恶意行为的模式进行学习,即使恶意行为发生改变,它也能够迅速生成警报。

将机器学习方法应用到ids/ips:

总结

在设计网络安全架构的过程中,我们需要考虑的关键因素就是将ids/ips部署在何处。根据网络以及客户环境的不同,我们可以选择的设计方法有很多种。随着物联网设备和智能家居设备的兴起,ids和ips系统的重要性也不言而喻。值得一提的是,我们现在遇到的绝大多数的网络攻击之所以能够成功,正是因为这些系统并没有正确部署入侵检测系统。